Documentation plus complète sur les ACL : www.infotrucs.fr/creer-des-acl-sous-cisco-access-control-lists-ios-15-1/

-ACL Nommée-étendue :

L’ACL nommée, permet de donner un nom a une ACL. On se réfère donc à l’ACL par son nom et plus par un numero. Cela implique que lors de sa création, on doit spécifier s’il s’agit d’une standard ou d’une étendue.

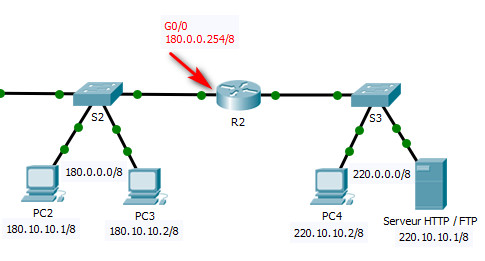

-Toujours sur la même topologie, on me demande une nouvelle règle :

Télécharger ici le fichier Packet Tracer déjà configuré ici : www.infotrucs.fr/divers/acl2.pkt

Cela peut être utile pour explorer la configuration des périphériques.

-Il ne faut pas que PC2 puisse accéder au serveur WEB. Petite subtilité, on en me demande pas de bloquer complètement l’accès au serveur, mais seulement au protocole HTTP.

-On aura donc une ACL qui devra contenir une ip d’hôte source, une ip d’hôte destination, et un protocole bien précis. Pas le choix, il faut utiliser une ACL étendue.

-Pour pousser le vice un peu, on va même utiliser une ACL nommée, et étendue. Les nommées se présentent un peu différemment, c’est donc important de le voir.

-Comme notre ACL disposera d’une destination, on pourra la placer au plus proche de la source, ici PC2. Sur le trajet de PC2 au Serveur, la plus proche interface de routeur est G0/0 sur R2.

———————————-

-Tout d’abord, on crée l’ACL avec un nom :

R2(config)#ip access-list extended PC2-HTTP

–>Ici on crée donc une ACL étendue (extended), nommée PC2-HTTP. Le nom est purement indicatif. Constatez qu’on ne spécifie pas de numero, c’est pourquoi on doit préciser si c’est une standard ou une étendue.

-On crée notre règle :

R2(config-ext-nacl)#deny tcp host 180.10.10.1 host 220.10.10.1 eq www

-Déjà constatez que le prompt à changé : R2(config-ext-nacl)# / On se trouve dans l’invite de configuration de l’ACL nommée.

–Ici, on interdit (deny) un protocole porté par tcp, depuis l’adresse source 180.10.10.1 vers l’adresse de destination 220.10.10.1. Le paramètre eq est un opérande qui veut dire égal, et www vient en complément de eq. Donc toutes les requêtes tcp avec du http encapsulé, et sur le port 80 (www) seront interdites. En fait les paramètre eq www viennent en complément du paramètre tcp. Après eq on aurait pu mettre un numéro de port.

-Maintenant, on a interdit les requêtes HTTP mais pas HTTPS, car le paramètre www ne concerne que HTTP sur le port 80, rien de plus. Il faut donc rajouter un paramètre dans l’ACL :

R2(config-ext-nacl)#deny tcp host 180.10.10.1 host 220.10.10.1 eq 443

-Le port 443 est le port HTTPS par défaut. Il faut s’assurer que le serveur est configuré de cette façon évidemment.

-Puis on autorise toutes les autres connexions, car n’oublions pas la directive implicite deny any à la fin de chaque ACL :

R2(config-ext-nacl)#permit ip any any

-Il n’y a plus qu’a dédier notre ACL à l’interface g0/0 de R2, et spécifier qu’on veut que ce soit le trafic entrant qui soit examiné :

R2(config)#interface g0/0

R2(config-if)#access-list extended PC2-HTTP in

–PC2 ne peut plus accéder au serveur Web ! En revanche, il peut toujours accéder aux autres services proposés par le serveur, comme le FTP. Vous pouvez testez il est présent dans fichier Packet Tracer.