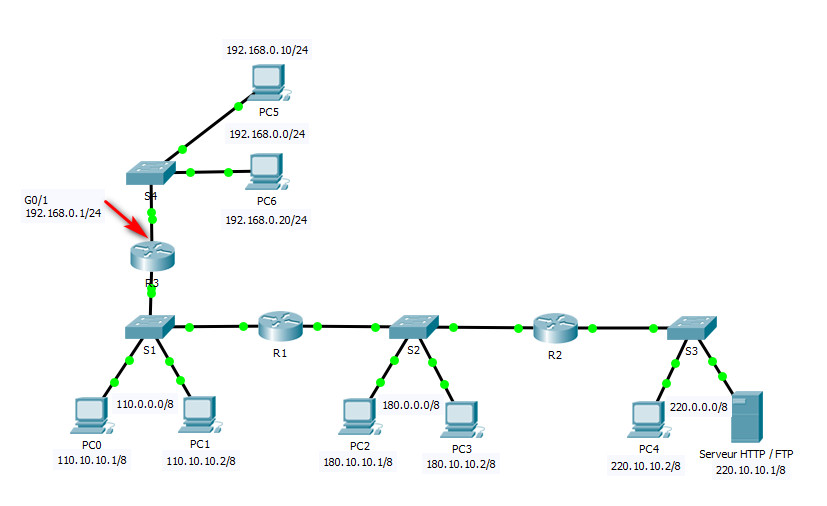

-ACL Étendue – Par IP de réseau :

Principe : on veut empêcher le réseau 192.168.0.0/24 d’accéder au réseau 220.0.0.0/8.

Téléchargez le fichier Packet Tracer, avec les config déjà effectuée !

-Cette fois on va créer une ACL étendue et la dédier à l’interface G0/1 de R3. De cette façon, les paquets ne parcourront pas le réseau jusqu’à R2 avant d’être rejetés, ce qui économise de la bande passante.

-On entre sur R3, puis on crée l’ACL :

R3(config)#access-list 100 deny ip 192.168.0.0 0.0.0.255 220.0.0.0 0.255.255.255 : Je refuse donc tout trafic IP en provenance de 192.168.0.0/24 vers 220.0.0.0/8

R3(config)#access-list 100 permit ip any any : j’autorise le reste à passer.

-J’associe l’interface G0/1 à l’ACL 100 :

R3(config)#interface g0/1

R3(config-if)#ip access-group 100 in

–>A partir de là c’est bon le réseau 192.168.0.0/24 n’accède plus au réseau 220.0.0.0/8.